安全公告编号:VMSA-2025-0005

2025年3月25日,VMware 发布了一则重要安全公告,针对 VMware Tools for Windows 中存在的认证绕过漏洞(CVE-2025-22230)推出了更新补丁。本次漏洞的 CVSSv3 基础评分为 7.8,被评估为“重要”级别。本文将详细解析该漏洞的背景、影响范围、漏洞原理、补丁解决方案以及相关参考信息。

1. 漏洞概述

在 VMware Tools for Windows 中发现存在一个认证绕过漏洞,原因在于访问控制不当。该漏洞允许攻击者在未获得管理员权限的情况下,利用 Windows 虚拟机上的某些高权限操作,从而对系统造成潜在风险。该漏洞最初由 Positive Technologies 的 Sergey Bliznyuk 私下报告给 VMware。

- 漏洞编号:CVE-2025-22230

- CVSSv3 基础评分:7.8

- 安全公告状态:OPEN

- 发布时间:2025年3月25日

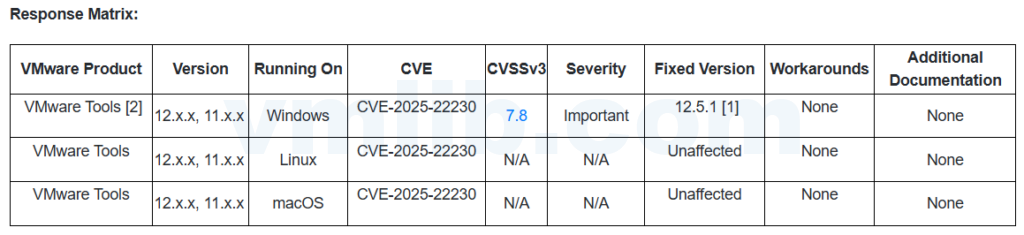

2. 影响产品

此次漏洞仅影响 VMware Tools for Windows,其他平台的 VMware Tools(如 Linux 和 macOS)不受影响。公告中提到的产品及版本信息如下:

- VMware Tools for Windows:适用于 12.x.x 及 11.x.x 版本

- 受影响系统:运行于 Windows 虚拟机环境

- 非受影响系统:运行于 Linux 和 macOS 的 VMware Tools

3. 漏洞详细分析

3.1 漏洞描述

该漏洞源于 VMware Tools for Windows 在认证环节存在访问控制缺陷。攻击者无需管理员权限,只要在 Windows 虚拟机上获得一定的低级权限,即有可能通过利用该缺陷执行部分高权限操作,从而进一步影响系统安全。

3.2 已知攻击向量

- 攻击者只需在目标 Windows 虚拟机中拥有非管理员权限,即可能借助此漏洞绕过认证检查,执行高权限操作。

4. 补丁与解决方案

为了解决 CVE-2025-22230 漏洞,VMware 已发布更新补丁。用户应尽快更新至修复版本以确保系统安全。

- 针对 Windows 版本:请更新至 VMware Tools 12.5.1。

- 注:VMware Tools 12.4.6(作为 VMware Tools 12.5.1 的一部分)已经针对 32 位 Windows 系统修复了该漏洞。

目前,公告中没有提供任何临时缓解措施(Workarounds),建议受影响的用户及时更新补丁。

5. 参考信息与链接

以下链接提供了更多关于此次漏洞补丁的详细信息和相关文档:

- VMware Tools 12.5.1 更新下载与文档:

下载链接

发布说明 - Mitre CVE 详情:CVE-2025-22230

- FIRST CVSSv3 计算器:查看详情

VM技术助理

VM技术助理