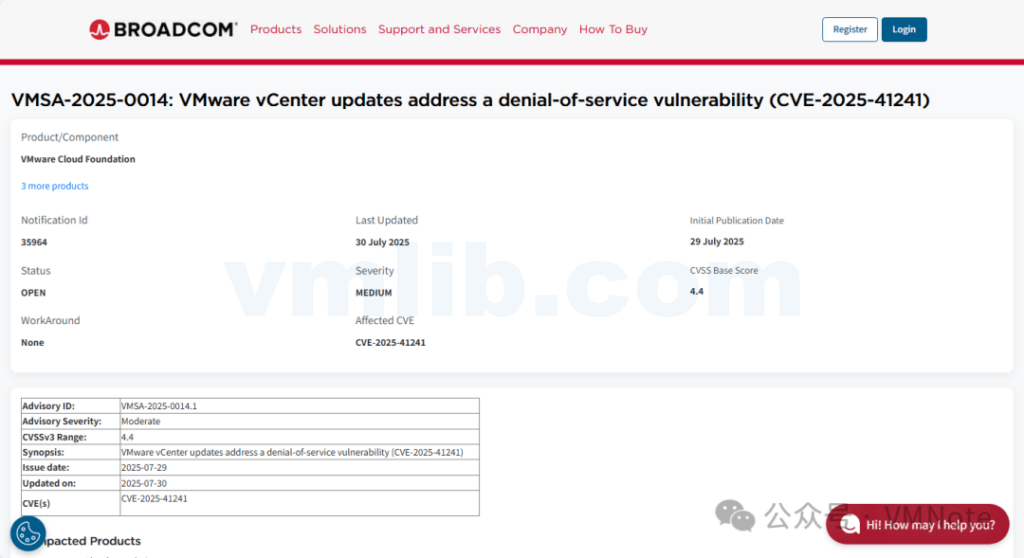

近日,Broadcom 发布了编号为 VMSA-2025-0014 的安全公告,披露了 VMware vCenter 存在一个 中等风险的拒绝服务(DoS)漏洞,编号为 CVE-2025-41241。该漏洞已由 Orange-CERT-CC 报告,并已发布修复补丁。

https://support.broadcom.com/web/ecx/support-content-notification/-/external/content/SecurityAdvisories/MSA-2025-0014--VMware-vCenter-updates-address-a-denial-of-service-vulnerability--CVE-2025-41241-/35964

漏洞概述

漏洞编号:CVE-2025-41241影响产品:VMware vCenter Server漏洞等级:中等(CVSSv3 基础评分:4.4)攻击条件:攻击者需已通过身份验证,并拥有执行 Guest OS 自定义 API 调用的权限漏洞影响:可被利用造成 vCenter 服务拒绝,影响系统可用性

漏洞影响

该漏洞源于 vCenter 在处理特定 API 请求时未能妥善处理异常情况,攻击者可通过构造恶意请求触发服务崩溃,从而导致拒绝服务(DoS)状态。虽然该漏洞不涉及权限提升或数据泄露,但在生产环境中仍可能造成业务中断。

受影响版本与修复建议

| 产品版本 | 修复版本 |

|---|---|

| vCenter Server 8.0 | 8.0 U3g |

| vCenter Server 7.0 | 7.0 U3v |

| VMware Cloud Foundation | 5.x / 4.5.x |

建议用户尽快评估并部署官方补丁,防止潜在的服务中断风险。

如何在线更新VMware vCenter Server Appliance(VCSA)

如何从博通支持主页下载VMware vSphere 的补丁包

运维建议与安全加固最佳实践

在实际生产环境中,类似 VMware vCenter Server 的管理组件一旦发生拒绝服务(DoS),往往会直接影响整套虚拟化平台的可用性,包括虚机管理、HA、vMotion 及自动化运维任务。因此,建议管理员定期关注 Broadcom 发布的安全公告(VMSA),建立 季度补丁评估 + 定期升级机制,并优先升级 vCenter、ESXi 与 VMware Cloud Foundation 等核心组件。

同时可结合以下实践进一步降低风险:

- 定期检查 vCenter 版本与 CVE 漏洞列表

- 仅开放必要 API 与管理端口

- 限制 Guest OS 自定义权限调用

- 在测试环境验证补丁后再推送生产

- 养成每季度一次 VCSA 更新习惯

如果你正在搜索 “vCenter 漏洞修复步骤”、“VCSA 如何升级补丁”、“CVE-2025-41241 怎么处理” 或 “VMware 安全更新指南”,本文步骤即可直接参考实施。

VM技术助理

VM技术助理