最近在处理一个VMware环境的监控告警时,遇到了一个比较隐蔽的问题。vCenter Server 8.x的Events选项卡突然开始疯狂刷警告,事件数量多到把正常日志都淹没了。排查后发现是vSphere 8.x的新权限机制导致的,分享一下排查过程和解决方案。

问题现象

环境背景:VMware vCenter Server 8.x + ESXi 8.x,配合第三方备份软件和监控工具。

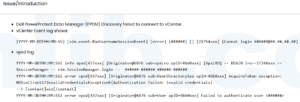

具体表现:vSphere Client的Events选项卡突然报告大量警告事件,具体消息是:

Privilege check failed for user - missing permission Host.Config.Image. Session user performing the check.这些警告事件有几个特点:

- 数量巨大,短时间内可以产生成百上千条

- 时间点与第三方工具的库存发现周期完全吻合

- 虽然Events被刷爆,但备份和监控软件的主要功能正常

- 警告持续出现,不会自行消失

最烦人的是,这些警告把正常的vCenter事件都冲掉了,排查其他问题时根本找不到有用信息。

原因分析

经过深入排查,发现根本原因是:vSphere 8.x引入了Enhanced Privilege Enforcement(增强权限强制)协议。

具体机制是这样的:

1. 第三方工具的正常行为:备份软件和监控工具会定期执行库存发现(inventory discovery),扫描vCenter环境中的资源状态。这是正常操作,以前版本一直这样用。

2. vSphere 8.x的新检查:在库存发现过程中,这些工具会尝试查询ESXi Image Profile(与Lifecycle Manager状态相关)。vSphere 8.x在这个API调用点增加了严格的权限验证,检查账户是否具有`Host.Config.Image`权限。

3. 权限缺失导致警告:大多数第三方工具使用的服务账户只被授予了最小必要权限(遵循最小权限原则)。这些自定义角色通常没有`Host.Config.Image`权限,因为以前版本不需要。结果验证失败,vCenter就生成警告事件。

4. 警告风暴:虽然工具本身可以忽略这个失败继续执行其他任务,但vCenter每个失败都会生成警告事件。如果库存发现周期很短(比如5分钟),很快就会积累大量警告。

这个设计其实挺矛盾的:VMware一方面推荐最小权限原则,另一方面又在8.x中增加了细粒度权限检查,导致以前正常的配置现在产生警告。

解决方案

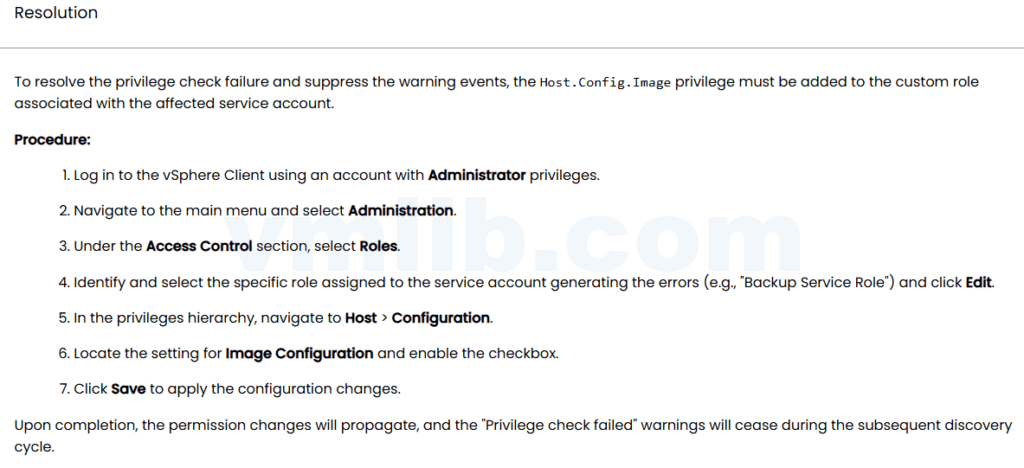

既然问题根源是权限不足,解决方案就是给服务账户的自定义角色添加`Host.Config.Image`权限。

具体操作步骤:

1. 登录vSphere Client:使用具有Administrator权限的账户

2. 进入角色管理:

- 导航到主菜单 → Administration

- 在Access Control部分选择Roles

3. 编辑自定义角色:

- 找到分配给服务账户的角色(比如”Backup Service Role”)

- 选择该角色,点击Edit

4. 添加权限:

- 在权限层次结构中,导航到Host → Configuration

- 找到Image Configuration设置

- 启用该复选框

5. 保存配置:点击Save应用更改

权限更改会立即生效,不需要重启vCenter。在下一个库存发现周期,警告事件就会消失。

经验总结

通过这次排查,总结几点经验:

第一,理解新版本的权限模型变化。vSphere 8.x在安全性方面做了很多增强,但这也带来了兼容性问题。升级前一定要检查第三方工具的权限需求,不能假设以前的配置还能用。

第二,警告信息要读懂本质。”Privilege check failed”听起来很严重,但实际上只是权限不足,不是系统故障。看到这类错误,先检查权限配置,别急着排查硬件或网络。

第三,最小权限原则的平衡。虽然最小权限是安全最佳实践,但现实环境中要权衡实用性和安全性。对于这种无害的权限请求,授予了也不会带来明显风险。

第四,监控Events的重要性。这个问题如果不是Events被刷爆,可能很久都不会发现。平时要多关注vCenter的Events,特别是警告级别的信息。

第五,文档记录和知识共享。这类排查经验要记录下来,团队内部共享。下次遇到类似情况就能快速解决,避免重复踩坑。

参考官方KB:428917

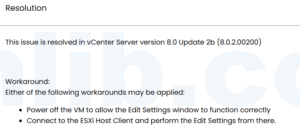

最后提醒一下,这个解决方案适用于vSphere 8.x环境。如果还在用7.x或更早版本,不会遇到这个问题。规划升级的时候一定要做好兼容性测试。

VM技术助理

VM技术助理